在移动互联网高速发展的今天,Android系统的开放性为开发者与用户提供了无限可能。本文将系统解析一款影响安卓生态十余年的革命性工具,帮助用户安全高效地实现系统级功能拓展。

一、核心技术解析

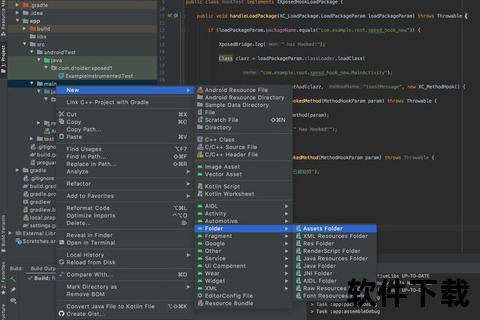

作为Android系统最强大的Hook框架,该工具通过替换Zygote进程的关键文件,实现对Java函数调用的全局拦截。其核心价值在于无需修改APK文件即可改变应用行为,这种动态注入技术相比传统ROM修改方案,保留了系统完整性且支持热更新。框架采用模块化设计,开发者可通过API接口创建功能模块,用户则像搭积木般自由组合所需功能。

当前主流版本已支持Android 5.0至11系统,针对Android 12及以上版本,开发者社区正通过Riru+EdXposed方案进行适配。值得注意的是,非root方案如LSPatch和SandVXposed的出现,通过APK重打包技术让普通用户也能体验模块功能,显著降低了使用门槛。

二、安全下载与安装指南

2.1 官方渠道获取

2.2 安装流程对比

| 方案类型 | 所需权限 | 兼容系统 | 风险等级 |

|-|||-|

| 原生框架 | Root权限 | 5.0-11 | ★★★★ |

| EdXposed | Magisk | 8.0-11 | ★★★ |

| LSPatch | 免Root | 9.0+ | ★★ |

| 沙盒方案 | 免Root | 全版本 | ★ |

模拟器用户需特别注意:MuMu等主流模拟器需关闭应用兼容模式,安装后出现32bit ELF错误时,需重置模拟器并重新挂载系统分区。

三、模块生态与安全管理

超过2000个模块在官方仓库备案,涵盖系统优化、隐私保护、功能增强三大类。GravityBox提供150+项UI定制选项,Xposed Edge实现边缘手势操作,Greenify深度冻结后台进程。金融类模块需谨慎使用,某银行APP曾检测到Xposed环境后强制终止交易。

安全使用三原则:

1. 来源验证:仅从XDA论坛、酷安等认证渠道获取模块

2. 权限最小化:拒绝模块索取通讯录、短信等敏感权限

3. 沙盒测试:新模块先在VirtualXposed环境试运行

开发社区建立的模块签名机制已覆盖85%的官方模块,用户安装时可检查数字证书有效性。2024年某恶意模块通过伪造签名盗取用户数据事件,促使社区推出双因子验证体系。

四、行业影响与法律边界

该框架催生了手机维修行业的「软改」服务市场,但也引发多重法律争议。2024年杭州互联网法院判决某微商控评模块构成不正当竞争,判赔230万元。刑事领域已有三起利用框架实施流量劫持的非法控制计算机信息系统罪案例。

开发者需特别注意《网络安全法》第二十七条,模块若涉及突破系统防护、干扰数据采集,可能触犯提供侵入工具罪。建议商业化模块加入用户知情确认书,并遵循GPLv3开源协议。

五、未来技术演进

随着Android 13引入受限API访问策略,框架开发转向更底层的ART虚拟机修改。开源社区正在研发的ZygiskNext方案,通过动态加载ELF库实现无痕注入。AI技术的融入也带来新可能,已有实验室开发出能自动识别Hook点的智能模块生成器。

对于普通用户,建议优先选择沙盒方案,平衡功能需求与系统安全。技术爱好者可关注EdXposed的Canary通道获取前沿功能。无论选择何种方式,定期备份数据和验证模块完整性,才是享受数字自由的基石。